Public-Key

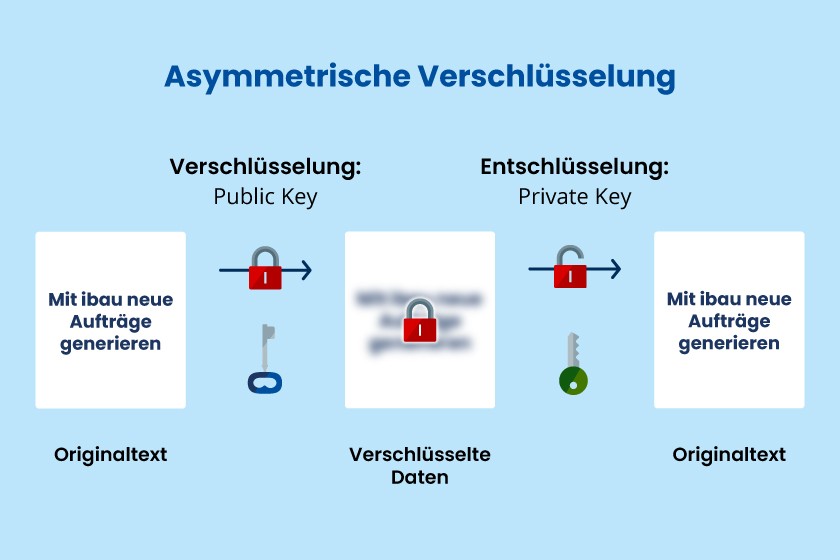

Sensible, persönliche Daten sollen nicht in die falschen Hände gelangen. Das gilt nicht nur für Unternehmen, sondern auch für private Nutzer:innen. Für die Verschlüsselung von Daten können grundsätzlich zwei Verfahren angewendet werden: Die symmetrische und die asymmetrische Datenverschlüsselung. Für das letztgenannte Verfahren benötigt man die Kombination eines privaten Schlüssels oder Private-Key mit einem öffentlichen Schlüssel oder Public-Key. Die asymmetrische Datenverschlüsselung kann für die Verschlüsselung von Nachrichten eingesetzt werden und für elektronische Signaturen.

Mit ibau finden Sie passende Ausschreibungen & Aufträge: Jetzt Auftragschancen entdecken!

Public-Key: Definition

Erklärung zu Public-Key: Public-Key nennt man den öffentlichen Schlüssel bei der asymmetrischen Datenverschlüsselung. Die Daten werden beim Public-Key-Verfahren mit einem öffentlichen Key verschlüsselt, der aus einem langen, geheimen Zifferncode besteht. Die verschlüsselten Daten kann nur der oder die rechtmäßige Empfänger:in, der beziehungsweise die im Besitz des geheimen Keys ist, entziffern. Entschlüsselt werden die Daten mit einem Private-Key, der immer beim Empfänger oder bei der Empfängerin bleibt, beispielsweise auf dem Server eines Online-Shops. Das asymmetrische Verfahren der Verschlüsselung gilt als sehr sicher. Es wird auch Public-Key-Verfahren oder Public-Key-Kryptographie genannt. Eine Private-Key Definition finden Sie in unserem Glossar.

Vorteile und Nachteile des Public-Key-Verfahrens

Die Public Key-Verschlüsselung erfordert eine hohe Komplexität an durchzuführenden Rechenoperationen, da sie sowohl die Generierung und Speicherung als auch die Verteilung und Anwendung kryptographischer Schlüssel beinhaltet. Der Prozess der Verschlüsselung nimmt daher viel Zeit in Anspruch. Auf der anderen Seite bietet das Verfahren erhöhte Sicherheit und Bequemlichkeit, da kein geheimer Schlüssel ausgetauscht werden muss. Jede:r Kommunikationspartner:in benötigt nur einen Schlüssel (seinen Private-Key). Ein wichtiger Vorteil der Public-Key-Verfahren ist auch, dass sie für elektronische Signaturen eingesetzt werden können.

Anwendung von Public-Key-Verfahren

Zu den praktischen Anwendungen von Public-Key-Verfahren oder asymmetrischen Kryptosystemen gehören Authentifizierungen, kryptographische Protokolle wie SSH, SSL/TLS und HTTPS, die Verschlüsselung von E-Mails (OpenPGP, S/MIME) sowie digitale Signaturen. Mit SSL (Secure Socket Layer) verschlüsselte Internetseiten - z.B. beim Online-Banking oder Online-Shops - sind daran erkennbar, dass die Adresszeile mit https (Hypertext Transfer Protokoll Secure) beginnt. HTTPS bedeutet, dass die Daten asymmetrisch verschlüsselt werden.

Public-Key-Verfahren und Datenschutz

Durch Public-Key-Verfahren wird verhindert, dass die elektronische Kommunikation durch Geheimdienste oder Hacker:innen abgefangen und gescannt werden kann. Auch bei technischen Pannen oder wenn Systemadministratoren fremde Personen an den PC lassen, besteht die Gefahr, das Unbefugte Zugriff auf die elektronische Kommunikation haben. Hier hilft die Verschlüsselung der Daten durch Public-Key-Verfahren, mögliche Schäden abzuwenden.

Was ist ein Public-Key-Zertifikat?

Ein Public-Key-Zertifikat ist ein digital unterzeichnetes Dokument, das den Inhaber oder die Inhaberin des öffentlichen Schlüssels bestätigt sowie weitere Eigenschaften des Public-Key. Das Public-Key-Zertifikat ermöglicht die Zuordnung eines öffentlichen Schlüssels zu einer bestimmten Identität (Person, Organisation, IT-System) und die Bestimmung seines Geltungsbereichs. Public-Key-Zertifikate stellen die Authentizität und Integrität von Daten bei korrekter Anwendung der öffentlichen Schlüssel sicher.

Kombination von Private-Key und Public-Key: hybride Verschlüsselung

Bei der so genannten hybriden Verschlüsselung werden die Private-Key- und Public-Key-Verfahren kombiniert, damit die Verschlüsselung schneller ablaufen kann. Damit wird die Schnelligkeit der symmetrischen Verschlüsselung mit der hohen Sicherheit der asymmetrischen Verschlüsselung kombiniert. Die reinen Nutzdateien werden dabei symmetrisch verschlüsselt. Die hybride Verschlüsselung ist heute das bevorzugte Verfahren.