PKI-Verschlüsselung

Eine Public Key-Infrastruktur (PKI) dient zur sicheren elektronischen Übertragung von Informationen bei Netzwerkaktivitäten wie E-Commerce, Internet-Banking und vertraulichen E-Mails. Es ist ein sogenanntes asymmetrisches kryptografisches System, das digitale Zertifikate erstellen, vergeben und prüfen kann. Bei dieser Verschlüsselung benötigen die Teilnehmer:innen kein Passwort.

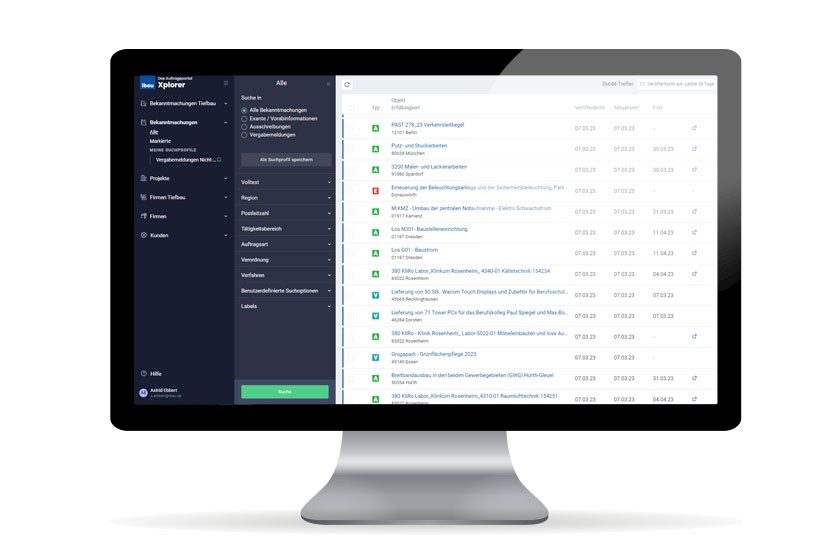

Mit ibau finden Sie passende Ausschreibungen & Aufträge: Jetzt Auftragschancen entdecken!

Was bedeutet PKI?

Die Abkürzung PKI steht für Public-Key-Infrastruktur und ermöglicht einen sicheren Datenaustausch in einem öffentlichen Netzwerk. Zur Verschlüsselung rechnergestützter Kommunikation werden Zertifikate aus einem privaten sowie öffentlichen Kryptographie-Schlüssel ausgestellt, verteilt und geprüft.

Digitales Zertifikat

Mit einer PKI können Nachrichten digital signiert und verschlüsselt werden. Der oder die Sender:in benötigt dafür den öffentlichen Schlüssel (Public Key) des Empfängers beziehungsweise der Empfängerin. Dieser wurde z. B. von einer Webseite heruntergeladen oder per E-Mail versandt. Zur Bestätigung der Authentizität dieses Schlüssels dienen digitale Zertifikate. Mit ihnen wird überprüft, ob ein bestimmter öffentlicher Schlüssel zu einer bestimmten Instanz gehört.

Digitale Signatur

Ein Zertifikat wiederum ist durch eine digitale Signatur geschützt, deren Authentizität mit dem öffentlichen Schlüssel des Zertifikatsausstellers geprüft werden kann. Die Echtzeit des letzten Zertifikats in einer solchen Kette muss durch höchstmögliche Sicherheitsanforderungen gewährleistet sein.

Die PKI erstellt digitale Zertifikate, die öffentliche Schlüssel Instanzen zuordnen, speichert diese Zertifikate sicher in einem zentralen Repository und widerruft sie bei Bedarf.

Ablauf

In einer PKI können Instanzen wie Personen, Organisationen und Computer Zertifikate bei einer Registrierungsstelle (Registration Authority, RA) beantragen. Sie genehmigt den Antrag nach Prüfung der Richtigkeit der Daten im gewünschten Zertifikat. Daraufhin stellt eine Zertifizierungsstelle (Certificate Authority, CA) das Zertifikat zur Verfügung und signiert es. Je nach Sicherheitsstufe kann dies ein automatisiertes Verfahren sein oder unter menschlicher Aufsicht erfolgen. Eine Instanz muss in jeder CA-Domäne eindeutig identifizierbar sein. Eine Drittanbieter-Validierungsstelle (Validation Authority, VA) kann die dafür nötige Information über die Instanz im Namen der Zertifizierungsstelle zur Verfügung stellen.

Zertifizierungsstellen

Die Hauptaufgabe der Zertifizierungsstelle (auch Trust Center genannt) besteht darin, den an eine:n bestimmte:n Benutzer:in gebundenen öffentlichen Schlüssel digital zu signieren und zu veröffentlichen. Dies geschieht mithilfe des eigenen privaten Schlüssels der Zertifizierungsstelle, sodass sich das Vertrauen in den Schlüssel eines Nutzers beziehungsweise einer Nutzerin aus dem Vertrauen in die Gültigkeit des Schlüssels der Zertifizierungsstelle ergibt.

PKI-Verschlüsselung Definition

Eine PKI besteht aus

- einer Registrierungsstelle (RA), die die Identität von Instanzen überprüft, die ihre digitalen Zertifikate in der CA speichern möchten,

- einer Zertifizierungsstelle (CA), die die digitalen Zertifikate speichert, ausstellt und signiert,

- einem zentralen Verzeichnis, d. h. einer sicheren Datenbank zum Speichern und für das Indexieren von Schlüsseln,

- einem Zertifikatsverwaltungssystem, das beispielsweise den Zugriff auf gespeicherte Zertifikate oder die Zustellung der auszugebenden Zertifikate verwaltet,

- einer Zertifikatsrichtlinie mit den Anforderungen der PKI für ihre Verfahren. Außenstehende können damit die Vertrauenswürdigkeit der PKI analysieren.

Web of Trust (Vertrauensnetz)

Ein Ansatz für die öffentliche Authentifizierung von öffentlichen Schlüssel-Informationen ist das Web-of-Trust-Verfahren. Dabei werden selbstsignierte Zertifikate und Bescheinigungen Dritter dieser Zertifikate genutzt. Der Begriff Web of Trust bedeutet eine Vielzahl von potenziell unzusammenhängenden Vertrauensnetzen. Beispiele für Implementierungen dieses Ansatzes sind PGP (Pretty Good Privacy) und GnuPG (eine Implementierung von OpenPGP, der standardisierten Spezifikation von PGP). Da PGP digitale E-Mail-Signaturen zur Veröffentlichung von öffentlichen Schlüssel-Informationen erlauben, ist es relativ einfach, ein eigenes Web of Trust zu realisieren.

Zusammenführung von Vertrauensnetzen

Ein Web of Trust kann mit einer PKI-Zertifizierungsstelle (z. B. einer internen Zertifizierungsstelle eines Unternehmens) zusammenarbeiten, der von allen Parteien einer Domäne vertraut wird. Dadurch wird das Web of Trust als vertrauenswürdig für die gesamte Domäne eingeführt.

Zusammenfassende Erläuterung

Das Web-of-Trust-Konzept wurde 1992 vom PGP-Erfinder Phil Zimmermann folgendermaßen kurzgefasst:

Mit der Zeit sammeln Sie Schlüssel von anderen Personen, die Sie als vertrauenswürdig definieren. Jeder wählt jeweils seine eigenen vertrauenswürdigen Instanzen. Nach und nach sammelt und verteilt jeder mit seinem Schlüssel eine Sammlung von Signaturen anderer Personen, mit der Erwartung, dass jeder, der sie empfängt, mindestens einer oder zwei der Signaturen vertraut. Dadurch entsteht ein dezentrales fehlertolerantes Vertrauensnetzwerk für alle öffentlichen Schlüssel.